Tại sao Big Tech luôn yêu cầu Snyk & SonarQube? (Hướng dẫn Setup chuẩn Enterprise trong 5 phút)

Trong thế giới của các "ông lớn" công nghệ (Google, Meta, Amazon), bảo mật không chỉ là một thủ tục—nó là nền tảng của mọi dòng code được commit. Với hơn 90% ứng dụng hiện đại dựa vào các thư viện mã nguồn mở, rủi ro từ các cuộc tấn công "Supply Chain" là cực kỳ lớn nếu bạn không có sự chuẩn bị.

Trong bài viết này, mình sẽ giải thích tại sao việc tự động hóa SCA (Software Composition Analysis) và SAST (Static Application Security Testing) là bắt buộc cho các dự án quy mô lớn, và cách bạn có thể thiết lập một hệ thống bảo mật "Zero-vulnerability" chỉ trong chưa đầy 5 phút với Node.js Quickstart Structure.

🛑 Cái bẫy của việc "Review thủ công"

Nhiều lập trình viên nghĩ rằng Code Review là đủ. Nhưng liệu team của bạn có thể kiểm tra thủ công hàng nghìn thư viện trong node_modules mỗi ngày? Chắc chắn là không.

Đây là lúc các công cụ tự động như Snyk và SonarQube thể hiện sức mạnh.

🛡️ Snyk: Bảo vệ "Cửa trước" (SCA)

Snyk quét các dependencies của bạn để tìm các lỗ hổng đã biết. Nếu một thư viện bạn dùng (như express hay mongoose) có lỗi bảo mật, Snyk sẽ phát hiện và thậm chí gợi ý chính xác phiên bản cần nâng cấp để sửa lỗi.

🔍 SonarCloud/SonarQube: Cánh cổng chất lượng (SAST)

Trong khi Snyk nhìn vào các thư viện bên ngoài, SonarQube nhìn vào chính mã nguồn của bạn. Nó tìm ra "Code Smells", lỗi logic, và các điểm nóng bảo mật (như SQL Injection hay hardcoded secrets) trước khi chúng kịp lên production.

🚀 Hướng dẫn Setup chi tiết

Việc cấu hình các công cụ này thường khá phức tạp, nhưng mình đã xây dựng một bộ generator giúp tự động hóa 90% công việc. Dưới đây là cách bạn chuẩn bị môi trường

Mã nguồn "sẵn sàng sử dụng" dành cho bạn: Thay vì xem từng đoạn mã thủ công, tôi đã đóng gói toàn bộ mã nguồn của bài viết này vào một mẫu chuẩn trên GitHub.

🛡️ 1. Tích hợp Snyk (Lấy Token)

- Tạo tài khoản: Đăng ký miễn phí tại Snyk.io.

- Lấy Token: Click vào profile icon -> Account Settings -> Auth Token.

- GitHub Secret: Thêm token này vào mục Secrets của repository với tên

SNYK_TOKEN.

Cách nó hoạt động trong CI/CD:

- name: Snyk Security Scan

uses: snyk/actions/node@master

env:

SNYK_TOKEN: ${{ secrets.SNYK_TOKEN }}

🔍 2. Tích hợp SonarCloud (Organization & Host)

- Đăng nhập: Sử dụng tài khoản GitHub tại SonarCloud.io.

- Import Project: Click icon "+" -> Analyze new project.

- Cấu hình: Vào Administration, tắt "Automatic Analysis" và chọn GitHub Actions.

- Lấy thông tin: Copy Project Key và Organization Key từ dashboard.

- Token: Tạo token tại My Account -> Security và thêm vào GitHub Secrets với tên

SONAR_TOKEN.

Ví dụ file sonar-project.properties:

sonar.projectKey=your-org_your-repo

sonar.organization=your-org

sonar.javascript.lcov.reportPaths=coverage/lcov.info

🏗️ Demo: Dự án chuẩn "Zero-Vulnerability"

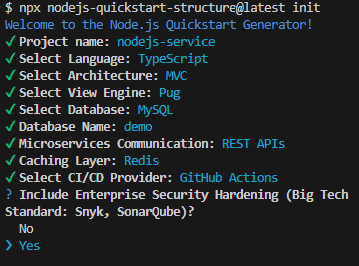

Nếu bạn muốn một dự án đã được cấu hình sẵn tất cả các công cụ này, hãy thử:

npx nodejs-quickstart-structure@latest init

Khi được hỏi về Enterprise Security Hardening, hãy chọn "Yes".

Hệ thống sẽ tự động tạo ra:

- 🐳 Dockerfile Bảo mật: Sử dụng

node:22-alpine(Tiêu chuẩn vàng về bảo mật hiện nay). - 🔄 CI/CD Pipelines: Tích hợp sẵn GitHub Actions, GitLab CI, và Jenkins.

- 🐕 Husky Hooks: Tự động lint và format code trước mỗi lần commit.

💡 Kết luận: Bảo mật là một tính năng, không phải gánh nặng

Tự động hóa kiểm tra bảo mật không chỉ là tìm lỗi; nó là về Kỹ thuật xuất sắc (Engineering Excellence). Bằng cách đưa bảo mật về phía "Trái" (Shift Left) ngay trong môi trường phát triển, bạn sẽ phát hiện vấn đề sớm hơn, tiết kiệm chi phí và tự tin deploy như một kỹ sư tại các tập đoàn lớn.

Thử ngay generator tại đây: nodejs-quickstart-structure

Tài liệu hướng dẫn chi tiết: Enterprise Security Setup

Nguồn: Enterprise Node.js Security: Snyk & SonarQube Setup

Bạn đã từng gặp phải lỗ hổng bảo mật nghiêm trọng nào trong dự án của mình chưa? Hãy cùng thảo luận ở phần bình luận bên dưới nhé!

All rights reserved